V. Partage de fichiers sur Internet▲

Nous savons comment donner l’accès aux fichiers depuis le réseau local. Ainsi, tous les appareils connectés au même réseau que le NAS, c’est-à-dire, tous ceux de la maison ou de l’entreprise, peuvent récupérer et partager des fichiers. Toutefois, cela ne répond pas à l’intégralité de nos besoins, notamment celui de pouvoir accéder aux fichiers depuis Internet.

Par contre, rendre une machine accessible sur Internet signifie que des précautions doivent être prises. En effet, nous n’aimerions pas que nos fichiers ou l’accès au NAS tombent dans la main d’un pirate.

V-A. Configuration réseau▲

La configuration du réseau se fera aussi bien sur DiskStation Manager que sur le routeur fournissant le réseau.

Voici une topologie pour un réseau domestique :

Le routeur (pour un réseau domestique, c’est généralement la box Internet) fournit un réseau local permettant aux machines se connectant au routeur (Wi-Fi ou câble réseau) de communiquer entre elles. Grâce à celui-ci, il a été possible d’accéder aux fichiers stockés sur le NAS, comme vu dans le chapitre précédent.

De plus, le routeur permet aux machines qui y sont connectées d’accéder à Internet. Toutefois, le routeur empêche aux machines sur Internet d’accéder aux machines du réseau local, empêchant donc l’utilisateur d’accéder au NAS de sa maison à partir d’Internet.

Plusieurs méthodes permettent de faire en sorte que le NAS soit accessible de l’extérieur.

V-A-1. Transfert des ports (NAT)▲

Le routeur étant directement connecté à Internet, il est déjà possible d’y accéder par Internet (soit par une adresse IP fixe, soit avec un nom de domaine, notamment possible avec un service de DNS dynamique (Synology en propose un)). Néanmoins, même si l’accès est possible, le routeur, par défaut, n’expose pas les machines dans votre réseau local. Plus précisément, si un utilisateur veut tenter de rentrer votre adresse IP ou votre nom de domaine dans son navigateur (c’est-à-dire par le port 80), il ne recevra pas de réponse. En effet, le routeur n’a aucun service (ou serveur) écoutant et répondant sur le port 80. De plus, même si une machine de votre réseau est capable de répondre à une telle requête, l’utilisateur ne recevra pas de réponse, car le routeur ne lui transmettra pas la requête. La méthode NAT (Network Address Translation) permet de créer cette connexion ou autrement dit, de transmettre les requêtes reçues par le routeur à la machine capable d’y répondre.

Pour rendre les services du NAS disponibles sur Internet, il est nécessaire de choisir un port inutilisé du routeur et de créer un lien entre le routeur et le NAS.

Par exemple, pour rendre le service FTP (port 21) du NAS accessible sur Internet. On décide d’utiliser le port 10021 du routeur. Dans la configuration du routeur, il faut donc indiquer un lien entre le port 10021 et le port 21 du NAS.

Ainsi, pour se connecter au service FTP du NAS, il faut utiliser l’adresse IP du routeur et le port 10021. Le routeur fera la redirection des messages envoyés à ce port vers le port adéquat du NAS et la connexion s’établira.

Le NAT permet ainsi de sélectionner précisément quel service sera visible sur Internet ou non. Par contre, il faut que les applications se connectant au NAS laissent la possibilité à l’utilisateur de choisir le port à utiliser et pour exposer plus de services, il faut créer plus de redirections de ports.

V-A-1-a. Ports▲

Pour chaque service, il sera nécessaire d’ouvrir des ports de votre réseau. Voici la liste des ports utilisés par défaut par ces services :

|

Service |

Ports |

Protocole |

|

DSM, DS Finder, DS File, DS Note, DS Video, DS Download, DS Audio, Drive |

5000 (HTTP), 5001 (HTTPS) |

TCP |

|

File Station |

7000 (HTTP), 7001 (HTTPS) |

TCP |

|

FTP |

21, 20 (mode actif), 55536 à 55663 (mode passif) |

TCP |

|

Cloud Station, DS Cloud |

6690 |

TCP |

|

Photo Station, DS Photo |

80 (HTTP), 443 (HTTPS) |

TCP |

|

WebDAV, CalDAV, DS File |

5005 (HTTP), 5006 (HTTPS) |

TCP |

|

AFP |

548 |

TCP |

|

NFS |

111, 892, 2049 |

TCP/UDP |

|

SMB/CIFS |

137 à 139 et 445 |

TCP |

|

SSH/SFTP/RSync |

22 |

TCP |

|

Download Station |

8001 |

TCP |

|

Audio Station |

8801 |

TCP |

|

DLNA |

50001, 50002 |

TCP |

V-A-1-b. UPnP▲

L’UPnP permet aux applications d’une machine du réseau de définir des redirections de port. Ainsi, suivant les services actifs sur le NAS, le NAS demandera au routeur de créer des routes pour que les services soient accessibles à partir d’Internet.

V-A-2. DMZ▲

La zone démilitarisée est une zone (un ensemble de machines) accessible sur Internet. Ainsi, si le NAS est compris dans la DMZ, l’intégralité du NAS sera accessible sur Internet.

La DMZ permet de placer des machines offrant des services (courriels, serveur Web…), dans une zone restreinte. Celles-ci peuvent communiquer sur Internet et être accédées par Internet, mais ne peuvent pas communiquer avec le reste du réseau (tant qu’une de ces machines n’initialise pas de connexion).

Ainsi, si la machine exposée sur Internet est compromise (pirate), sa compromission ne permettra pas au pirate d’accéder aux autres machines.

V-A-3. VPN▲

Le Virtual Private Network est une solution intéressante : par le biais d’un unique port, la machine distante peut se connecter aux machines du réseau « privé » et donc accéder au NAS comme s’il était sur le même réseau.

L’avantage est :

- seul un port est à rediriger en NAT (celui permettant de se connecter au VPN) ;

- la connexion est chiffrée (donc utilisable sur des réseaux publics sans crainte) ;

- le NAS est pleinement accessible, ainsi que tous ses services ;

- la connexion s’effectue grâce à une clef. Il est ainsi possible de contrôler quelles machines possèdent une clef. De cette manière, aucune autre ne pourra se connecter au VPN.

V-A-4. QuickConnect▲

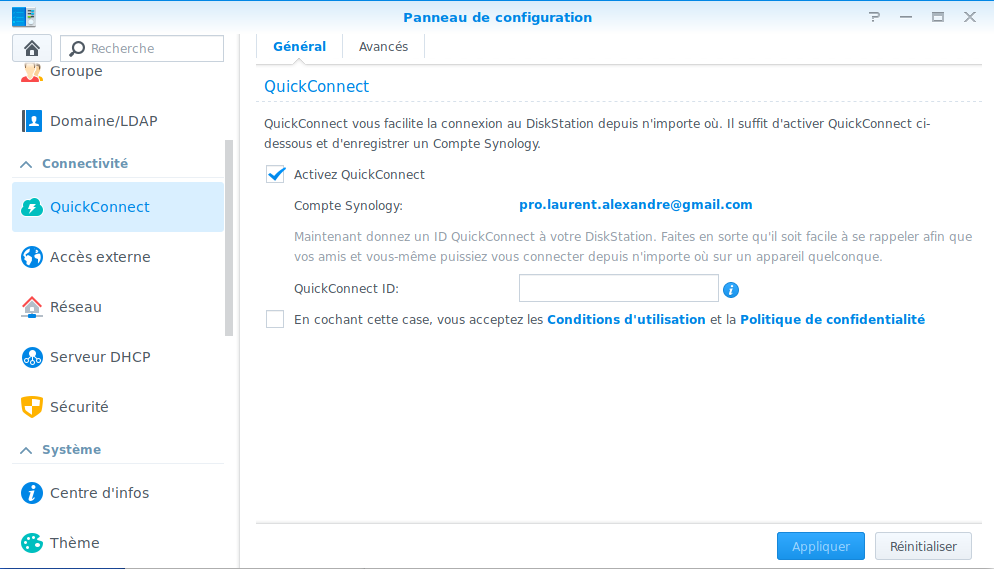

Synology propose un service permettant de se connecter au NAS à partir d’Internet, sans pour autant devoir modifier la configuration de son routeur : QuickConnect.

Pour accéder à ce service, il faut d’abord créer un compte Synology à cette adresse. Ensuite, dans DSM, vous pouvez renseigner votre compte dans le Panneau de configuration → QuickConnect.

Une fois actif, le NAS devient accessible au travers d’une adresse du type : NOM-NAS.quickconnect.to. Cela n’offre pas les services classiques tels que SMB, mais des fonctionnalités équivalentes sont disponibles au travers des applications Synology.

De plus, sachant qu’un serveur de Synology jouera le rôle de relais entre le NAS et l’utilisateur connecté à Internet, ce mécanisme induira une latence supplémentaire à votre connexion.

V-A-5. EZ Internet▲

Synology propose un assistant pour rendre le NAS disponible sur Internet. Pour offrir une telle fonctionnalité, l’assistant utilise UPnP pour ouvrir les ports adéquats automatiquement et permet de s’inscrire au DNS dynamique de Synology pour que le NAS soit toujours accessible à travers un nom de domaine.

Pour que l’assistant fonctionne, il est nécessaire que le routeur soit reconnu. Les box Internet françaises ne semblent pas être dans la liste des périphériques reconnus.

À la fin de la configuration, EZ-Internet récapitule les services à rendre accessibles sur Internet ou non, tout en indiquant les ports locaux et le protocole utilisés par ceux-ci. Cette liste peut donc être réutilisée pour mettre manuellement en place les règles de NAT.

V-A-6. Récapitulatif▲

Synology propose des options pour configurer facilement le NAS afin d’y accéder à partir d’Internet. La solution reposant sur le NAT (ou par le biais de la création de routes automatiquement grâce à UPnP) sera la plus efficace en termes de performances. Toutefois, ces solutions donnent un accès direct au NAS et il sera donc déconseillé de permettre la connexion à des services tels que SMB ou AFP de cette façon.

Par contre, pour une performance moindre, l’utilisation d’un VPN offrira un niveau de sécurité supérieur tout en offrant un accès complet au NAS et à ses services.

QuickConnect est aussi une solution intéressante, même si cette dernière n’est compatible qu’avec les applications Synology.

Même si EZ-Internet, QuickConnect ou UPnP rendent les choses plus simples et rapides, il est vivement conseillé de lire ce tutoriel en entier, d’expérimenter et de comprendre le fonctionnement du réseau afin :

- d’avoir un contrôle et une compréhension de la configuration ;

- de s’assurer une meilleure sécurité.

V-B. Sécurisation▲

Maintenant que le NAS peut être accessible à travers Internet, il est important d’appliquer une stratégie pour sécuriser les fichiers et services. En effet, il serait malheureux qu’un pirate puisse copier les fichiers confidentiels ou même des données personnelles.

V-B-1. Comptes▲

La mise en place des comptes permet de sécuriser le NAS en restreignant les services aux seuls utilisateurs en ayant besoin. Ainsi, un utilisateur devant se connecter uniquement par le protocole SMB, ne doit pas pouvoir se connecter à DSM, ni à un quelconque autre protocole. Il en est de même au niveau des dossiers partagés. Si l’utilisateur ne doit accéder qu’aux photos, il n’a pas besoin de voir les autres fichiers.

Par conséquent, si un pirate arrive à avoir accès à ce compte, son accès sera limité et la conséquence sera moins dramatique.

Aussi, il est intéressant d’avoir un compte par utilisateur afin de pouvoir mieux repérer les comportements suspects au travers des journaux. En effet, en cas de compromission d’un compte commun, il faudra changer le mot de passe du compte et reconfigurer toutes les machines l’utilisant. De plus, il sera difficile de déterminer l’origine de l’attaque (quelle machine est infectée). Alors, qu’avec un compte dédié, il sera possible de rapidement bloquer l’utilisateur en question sans gêner les autres et l’avertir que sa machine est potentiellement infectée.

Il est nécessaire que les politiques associées aux comptes soient appropriées, sans quoi, les utilisateurs peuvent rapidement en venir à échanger leurs accès pour se libérer des contraintes. Dans ce cas, les avantages sus-cités deviennent vains.

V-B-1-a. Compte administrateur▲

Le compte administrateur est le compte le plus important du NAS. Il peut reconfigurer le NAS comme bon lui semble et notamment, s’il est compromis, ouvrir des brèches de sécurité pour mieux prendre contrôle du NAS ou même, des machines clientes. Il est donc important que la sécurité soit renforcée.

Pour cela, il est possible de :

- faire en sorte que l’administrateur ne puisse se connecter qu’à partir du réseau local. Cela s’effectue en n’exposant jamais les ports 5000 et 5001 sur Internet ;

- activer l’authentification à double facteur.

Hypothétiquement, l’administrateur n’a pas besoin d’accéder aux fichiers, seulement à l’administration du NAS. Par conséquent, il est possible de lui retirer tous les droits sur les fichiers.

Évidemment, comme il est administrateur, ce dernier peut réactiver les droits pour ce compte. Ce n’est donc pas une sécurité, simplement un aspect organisationnel.

V-B-1-b. Mots de passe▲

Les mots de passe sont la principale sécurité des comptes. Il faut donc qu’ils soient plutôt longs (> 10 caractères).

Afin d’éviter que le mot de passe ne soit inscrit sur un postit, l’utilisation de règles strictes doit être réfléchie à deux fois. En effet, l’obligation des caractères spéciaux peut être pénible à suivre. Il est préférable d’avoir un mot de passe long, qu’un mot de passe court et compliqué qui ne fait qu’embêter l’utilisateur.

L’authentification à double facteur est un plus, mais ne s’applique qu’aux connexions à DSM ou au travers des applications proposées par Synology (par exemple : DS File).

V-B-1-c. Blocage automatique▲

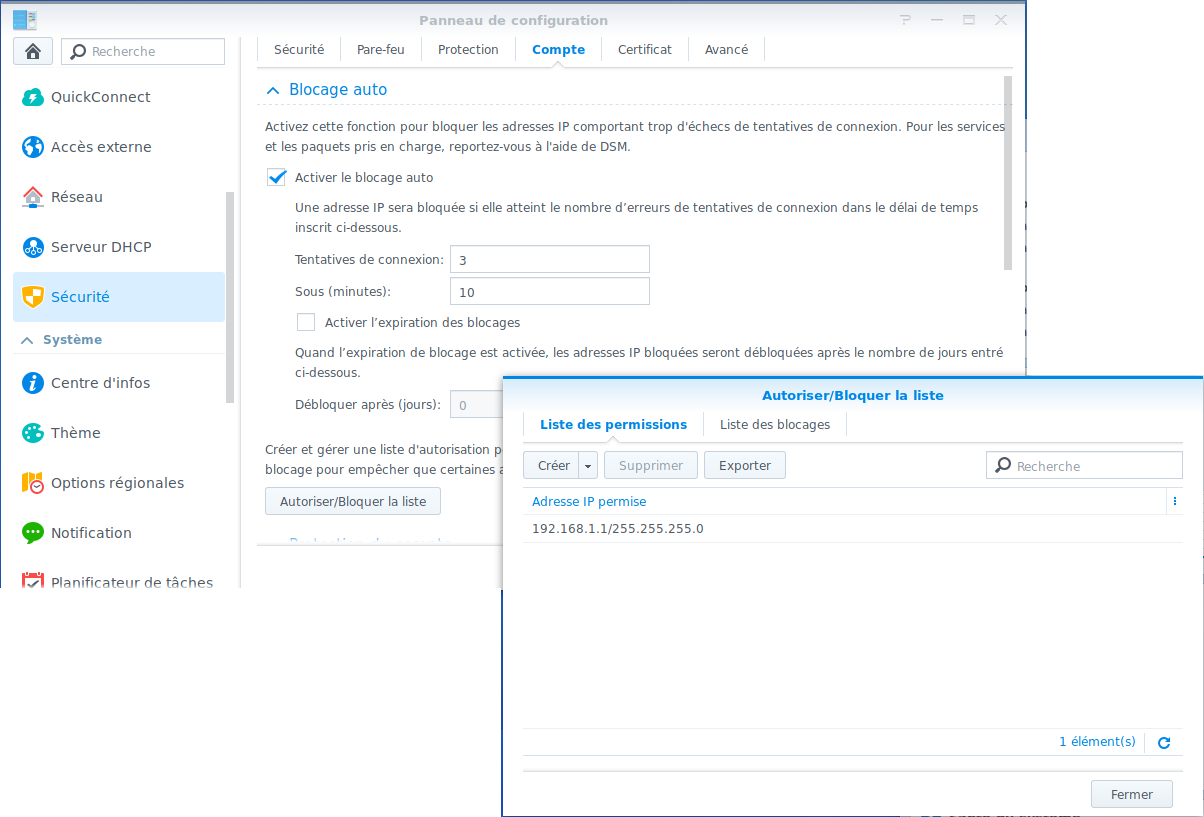

DSM propose une option de blocage automatique : si un utilisateur réalise trop d’erreurs de connexion, son adresse IP sera bloquée (similaire à l’outil fail2ban sous Linux).

Son activation peut sembler trop stricte et gênante pour les utilisateurs, mais elle est primordiale. En effet, un utilisateur peut certes se tromper, mais la plupart du temps :

- son mot de passe est enregistré sur son poste (d’autant plus vrai pour les connexions aux partages de fichiers) ;

- il est plutôt rare que l’utilisateur oublie son mot de passe et après quelques essais il retrouve le bon ;

- seuls les robots vont effectuer de nombreuses tentatives de connexion en un temps court.

Même si un utilisateur est bloqué, il aura toujours la possibilité de contacter l’administrateur pour être débloqué. Donc cette protection est très utile, d’autant plus qu’il y a des milliers de scripts sur Internet cherchant la faille d’une quelconque machine connectée.

Par exemple, une bonne limitation serait d’autoriser cinq tentatives de connexion en dix minutes. Aussi, il est aussi bon de désactiver l’expiration des blocages, car les adresses ainsi bloquées sont sûrement des machines compromises par des pirates.

Cela ne fonctionne qu’avec les services suivants :

DSM, SSH, Telnet, rsync, la sauvegarde par le réseau, les synchronisations de dossiers partagés, FTP, WebDAV, File Station, Photo Station, Audio Station, Video Station, Download Station, Mail Server, Mail Station, Time Backup, VPN Server, Cloud Station et les applications mobiles Synology.

V-B-2. Synology▲

V-B-2-a. QuickConnect▲

QuickConnect est une option permettant d’accéder avec facilité (sans configuration du routeur) au NAS. C’est pratique, mais comme souvent, lorsque c’est pratique, cela implique une sécurité moindre.

En effet, pour que QuickConnect fonctionne, le trafic est redirigé vers un serveur Synology. Cela pose un problème de dépendance et de sécurité (remise entre les mains d’un tiers).

V-B-2-b. Certificat▲

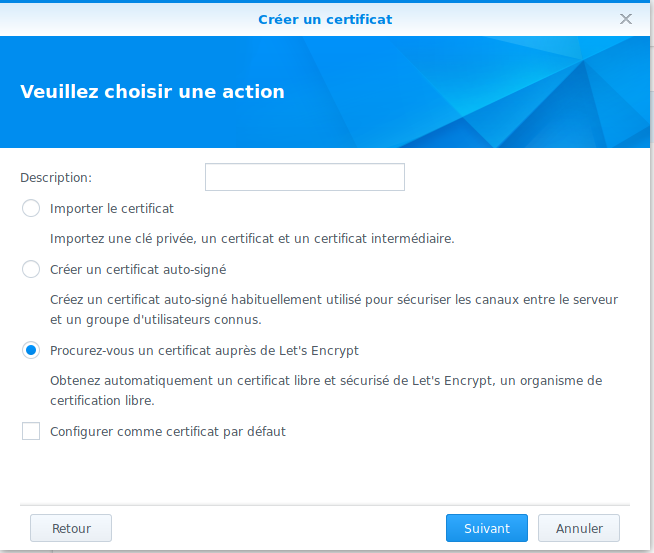

Pour assurer la sécurité des données transmises, le NAS propose le protocole HTTPS. Le chiffrement repose sur un certificat, qui par défaut est créé par Synology. Cela sous-entend que Synology peut déchiffrer le contenu transmis en HTTPS sur tous les NAS.

Il est possible de créer un certificat soi-même grâce au service fourni par Let’s Encrypt et ainsi, de se détacher de Synology pour cet aspect. DSM offre un assistant pour en créer un rapidement : dans le panneau de configuration, section Sécurité, cliquez sur le bouton Ajouter. Ensuite, l’assistant guide dans le processus de création ou d’importation du certificat :

Pour que l’assistant puisse générer le certificat et valider la création, il est nécessaire que le port 80 soit accessible par Internet.

DSM propose aussi de créer un certificat autosigné. Cependant, les navigateurs et logiciels afficheront un message d’alerte lors de l’accès au NAS. Certains logiciels peuvent même refuser de s’y connecter pour cette raison.

Évidemment, il est toujours possible d’ajouter un certificat agréé auprès d’une autorité.

V-B-3. Protocoles▲

Chaque protocole a des options de configuration dédiées. Notamment, pour les protocoles de partage de fichiers, il est possible de choisir la version à utiliser. Pour des raisons de sécurité, il est toujours préférable d’utiliser la dernière version. En effet, les nouvelles versions apportent des fonctionnalités liées à la sécurisation du protocole ou de l’échange des données. Par exemple, SMB v3 chiffre les transferts de fichiers.

L’utilisation des dernières versions des protocoles de partage des fichiers peut aussi être une gêne et empêcher les utilisateurs de se connecter. Par exemple, SMB v3 n’est supporté qu’à partir de Windows 8 et du noyau 3.12 de Linux.

V-B-4. Pare-feu▲

Dans tous les cas, il doit être activé. Certes, en théorie, le routeur entre le NAS et Internet offre déjà une protection, rendant cette option peu utile. Néanmoins, il peut toujours arriver un imprévu rendant le NAS directement accessible par Internet. Il faudra donc le configurer comme si le NAS était disponible sur Internet.

Les règles se lisent de haut en bas et sont exécutées dans cet ordre.

Dans la configuration de base, il faut autoriser les IP locales (192.168.0.0/255.255.0.0) et celle du réseau virtuel (VPN) (10.0.0.0/255.0.0.0). La dernière règle stipule de bloquer tout le reste.

Ensuite, suivant les besoins (les services à exposer), il faudra activer telle ou telle plage d’IP pour tel ou tel port.

V-B-4-a. Déni de service▲

Synology offre une option de protection contre les attaques de type déni de service (Denial of service, DoS). Ce type d’attaque a pour but de surcharger le NAS afin d’empêcher les utilisateurs de l’utiliser. Il est donc préférable de l’activer.

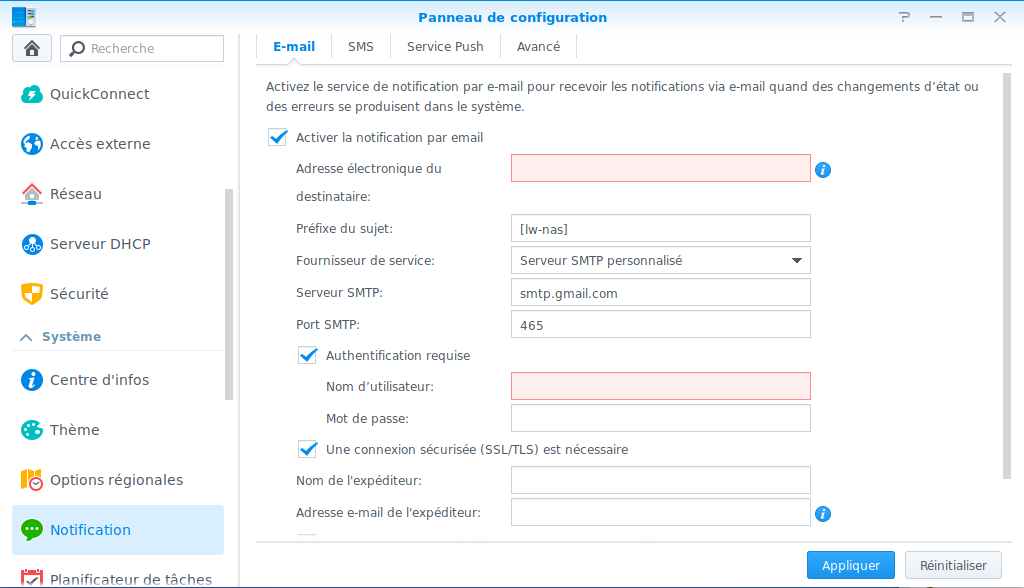

V-B-5. Notifications▲

Les notifications permettent à l’administrateur d’être informé d’une quelconque anomalie, il est donc primordial de les activer, de configurer une adresse courriel valide et de tester que la configuration est fonctionnelle.

Par la suite, certaines notifications pourront être désactivées pour éviter d’en recevoir trop.

Il est aussi possible d’avoir des notifications par SMS.

V-B-6. Mise à jour automatique▲

Les mises à jour du NAS permettent d’assurer une meilleure protection. L’activation ou la désactivation des mises à jour automatiques est une préférence personnelle. Dans tous les cas, il faut les faire.

V-B-7. Conseiller de sécurité▲

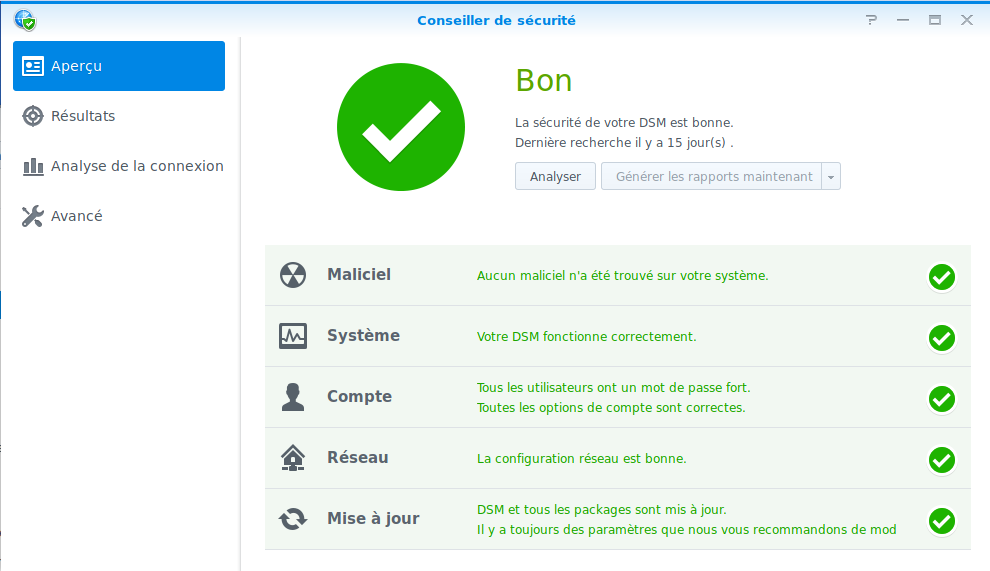

DSM offre un conseiller permettant de vérifier certains paramètres du NAS afin de donner une appréciation de la configuration en place. Le consulter permet de détecter des éléments oubliés ou incorrectement configurés.

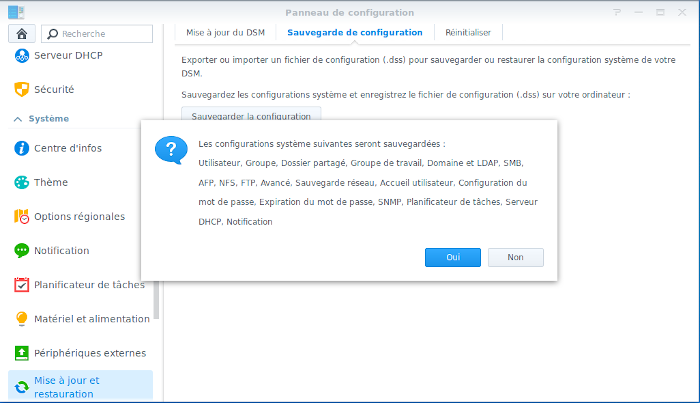

V-B-8. Sauvegarde de la configuration▲

Synology propose de sauvegarder la configuration du NAS. Une fois la configuration prête, c’est un bon réflexe de la sauvegarder.

Le fichier ainsi généré est un fichier portant l’extension .dss. En réalité, c’est une archive .tar.xz, contenant une base de données SQLite.

Pour plus de sécurité, ne laissez pas cette sauvegarde sur le NAS.

V-C. Conclusion▲

Maintenant, nous pouvons utiliser le NAS pour accéder aux fichiers, aussi bien à partir du réseau local que d’Internet. Toutefois, notre exploration du NAS n’en est pas finie et ce dernier propose de nombreuses autres fonctionnalités.

V-D. Remerciements▲

|

Developpez.com et moi-même tenons à grandement remercier Synology sans qui l’écriture de ces articles n’aurait pas été possible. En effet, Synology a fourni le NAS DS 918+ afin de réaliser des tests permettant à Developpez.com d’offrir des informations précises et de qualité. |

Merci aussi aux relecteurs chrtophe et gaby277, ainsi qu’à escartefigue pour la correction orthographique.